Protected Users güvenlik grubu, Server 2012 R2 ile tanıtılan ve Server 2019 ile hala devam etmekte olan bir güvenlik grubudur. Bu grup, yüksek ayrıcalıklı hesaplara kimlik hırsızlığı saldırılarından daha iyi koruma sağlamak için geliştirilmiştir. Bu grubun üyelerine ayrı bir koruma uygulanmaktadır. Protected Users grubunu kullanmak için, PDC rolünün kurulu olduğu sunucu sisteminin en az Windows Server 2012 R2 ile çalışması ve istemci bilgisayarların ise en az Windows 8.1 ıknasu gerekmektedir.

Bu grubun üyesi Windows 8.1 ve ya Server 2012 R2, Windows 10 ya da Server 2016/2019 oturum açtığında aşağıdaki adımlar ile açıklayabiliriz.

- Grup üyeleri, Kimlik doğrulama için NTLM, veya CredSSP kimlik doğrulaması kullanmazlar. Cleartext metin şifreleri önbelleğe alınmaz. Bu nedenle, bu protokolleri kullanan cihazların hiçbiri etki alanında kimlik doğrulaması yapamayacaktır.

- Kerberos long-term (Kerberos uzun vadeli) keys önbelleğe alınmaz. Bu gruptaki hesaplar için Kerberos protokolü her istekte kimlik doğrulamasını doğrular. (Oturum açma esnasında alınan TGT)

- Sign-in is Offline (Çevirim dışı giriş yapma). Önbelleğe alınmış bir doğrulayıcı oturum açarken oluşturulmaz.

Protected Users grubu özelliği için, Server 2012 R2 veya daha yüksek sürümlerde bir etki alanı veya forest function level seviyesi şart değildir. (Kerberos AES kullanması gereken minimum Windows Server 2008’e gerek duymaktadır.) Tek gereksinim, PDC rolünün FSMO rolünü Windows Server 2012 R2 etki alanı denetleyicisinde çalıştırmalıdır.

Active Directory ortamı Windows Server 2012 R2 veya Windows Server 2016 etki alanı işlev düzeylerini kullanıyorsa, Protected Users gruplarıyla aşağıdaki gibi ek korumalar sağlar.

- NTLM kimlik doğrulaması kullanılmaz.

- Kerberos pre-authentication ve DES veya RC4 şifrelemesi kullanılmaz.

- Kerberos TGT’nin geçerlilik süresi 4 saatten fazla geçerli olamaz.

Servis hesapları ve bilgisayar hesapları bu grubun üyesi olamaz. Bu hesaplar, bu hesaplar farklı yöntemler ile korunabilir. (such as policy silos yöntemleri araştırılabilir. buradan bakabilirsiniz.)

Aşağıdaki Powershell komutu ile birlikte grubumuzu inceleyebiliriz.

Get-ADGroup -Identity “Protected Users“

ADAC,ADUC MMC ve Powershell kullanarak Protected Users grubuna kullanıcı ekleyebiliriz. Bu grup Active Directory üzerinde varsayılan Users containerı içinde bulunur.

Bu işlemi test edebilmek için mimikatz isimli aracı kullanabiliriz. Mimikatz windows güvenliği ile ilgili güvenlik (kimlik doğrulama vb.) işlemlerimizi test etmemiz için uygulanır.

https://github.com/gentilkiwi/mimikatz/blob/master/README.md

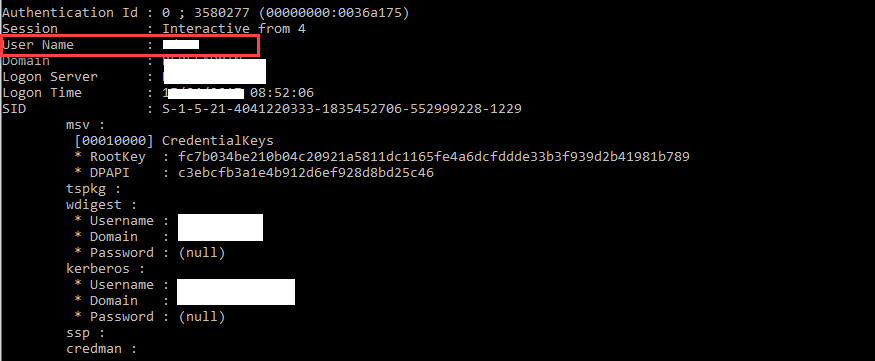

Herhangi bir bilgisayara bir kullanıcı ile giriş yapalım. Bu kullanıcı Protected Users grubunun üyesi olmasın. Bilgisayar üzerinde oturum açmış kullanıcı bilgilerini listelemk için LSASS aracılığıyla listeleyelim. Kullanıcının NTLM hash’inin açıkca listelendiğini görebiliyoruz.

Birde protected users grubuna üye olan bir kullanıcı için aynı işlemi deneyelim. NASSM hashini LSASS belleğinde depolayamıyoruz çünkü protected users grubundaki üyeler NTLM kullanmıyor ve kimlik bilgilerini cache üzerinde kaydetmiyorlar.

Başka bir yazımızda görüşmek üzere,

“Active Directory “Protected Users” Güvenlik Grubu Hakkında” üzerine 2 yorum

Türkçe kaynağın olmadığı bir konuya dokunmuşsun hocam.

Eline sağlık.

İlginizden dolayı ben teşekkür ederim,